O WhatsApp é o mensageiro instantâneo mais utilizado no mundo. Em muitos casos, as pessoas têm substituído as chamadas telefônicas convencionais pela troca de mensagens de áudio e texto. Por se tratar de um app gratuito que oferece recursos para a comunicação, milhares de usuários o adotaram como sendo uma ferramenta de trabalho. O problema é que toda essa popularidade despertou o interesse de criminosos que estão utilizando este recurso para aplicarem os seus golpes. Confira as dicas de segurança para proteger a conta no WhatsApp e, principalmente, evitar ser a próxima vítima de criminosos.

- Mantenha-o atualizado

As atualizações não servem apenas para introduzir versões com novas funcionalidades. Muitas correções de segurança são disponibilizadas periodicamente sem que os usuários percebam diferença no seu funcionamento. Por isso, é fundamental instalar as atualizações para minimizar os riscos à segurança das mensagens.

- Proteja a sua conta do WhatsApp

A versão mais recente do aplicativo oferece um recurso complementar que aumenta a proteção da conta. Por meio da "Verificação de duas etapas", o usuário poderá cadastrar uma senha adicional que será exigida para que o app funcione em outros smartphones. Essa senha não é enviada por mensagem de SMS. Por esse motivo, em caso de clonagem do Sim Card (chip de celular), não será possível habilitar uma nova conta apenas informando o código de segurança padrão. Para adicionar a verificação em duas etapas, siga os passos descritos abaixo:

1 - Abra o app do WhatsApp

2 – Acesse as "Configurações" do app.

3 – Toque na opção "Conta".

4 - Toque na opção "Verificação em duas etapas" e após no botão "Ativar".

5 - Informe uma senha numérica, e repita a digitação. Mas vale salientar que deve ser evitado digitar uma sequência numérica (ex: 123456).

6 - É possível informar uma conta de e-mail para a recuperação da senha, mas é uma etapa opcional. Mas se não for cadastrada uma conta de e-mail para recuperação e a senha for perdida a conta do WhatsApp não poderá ser cadastrada novamente e ela será perdida definitivamente.

- Proteja o smartphone com senha

Quando o smartphone é perdido ou roubado, vão com ele todas as informações pessoais. Em muitos casos, o maior prejuízo não é o material, mas o que o vazamento das informações pode acarretar. Por isso, é importante habilitar o bloqueio da tela e protegê-lo por meio de senha pessoal. Evite manter fotos, vídeos e mensagens de voz armazenadas no aparelho, pois elas podem ser acessadas por pessoas não autorizadas.

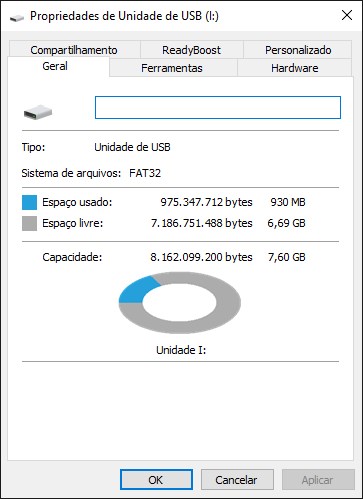

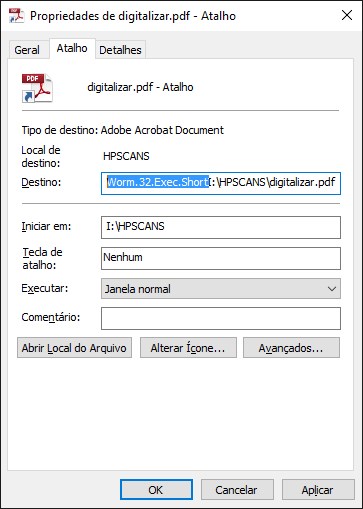

- Evite armazenar arquivos pessoais no cartão de memória

Os dispositivos móveis com Android nem sempre oferecem espaço interno suficiente para armazenar todos os arquivos. Para aumentar o espaço, os usuários têm a opção de adicionar cartões de memória para resolver esse problema. É uma excelente alternativa, porém, deve-se evitar salvar arquivos pessoais nesse dispositivo de armazenamento devido à facilidade que eles podem ser lidos em outros aparelhos ou computadores pessoais. Mesmo quando os arquivos pessoais são apagados, eles podem ser facilmente recuperados.

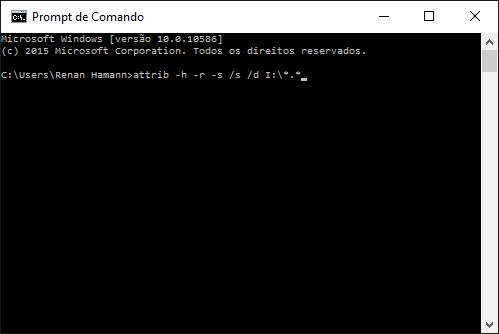

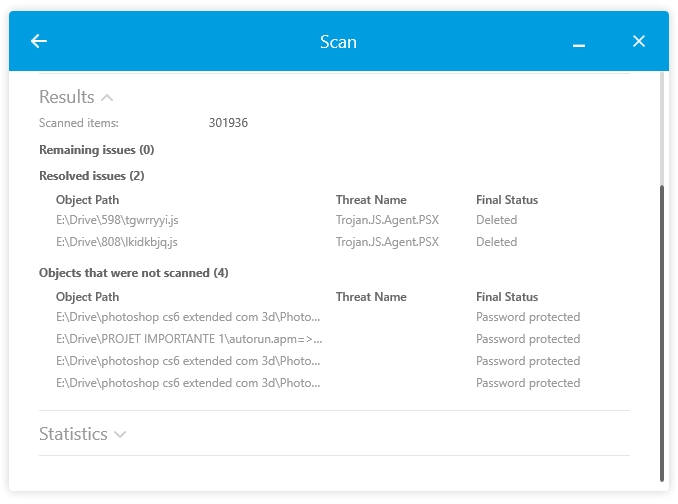

- Utilize aplicativos que apagam definitivamente os arquivos excluídos

Existem alguns apps que permitem recuperar arquivos que foram apagados acidentalmente. Esse mesmo tipo de recurso pode ser utilizado para reaver arquivos pessoais que estavam armazenados no cartão de memória. Para dificultar essa ação, instale um aplicativo chamado “Secure delete”, disponível gratuitamente na Google Play.

- Tenha um app de localização instalado

Os dispositivos móveis possuem recursos nativos para a localização e bloqueio do aparelho. Caso o leitor prefira, existem excelentes apps de terceiros com essa mesma finalidade, mas que contam com funções adicionais. Os dispositivos da Apple possuem o iCloud para proteger as informações armazenadas no aparelho e bloqueá-lo completamente em caso de perda. Os dispositivos móveis com Android possuem um recurso nativo do sistema que permite tentar localizá-lo utilizando o site de buscas do Google. Por meio desse mesmo recurso, é possível enviar um comando que apaga todas as informações da memória. Um excelente app de terceiros que oferece o bloqueio do smartphone perdido através do envio de mensagem por SMS é o “Mobile Security & Antivírus”, disponível gratuitamente na Google Play.

- Apague todos os arquivos pessoais e senhas salvas quando for levar o aparelho para manutenção

Infelizmente como qualquer eletrônico, os dispositivos móveis estão sujeitos a manutenções. Para facilitar o trabalho do técnico, dependendo do tipo de manutenção que será realizada, será preciso entregá-lo desbloqueado para testes. Nesse caso, é prudente apagar todos os arquivos pessoais, remover o Sim Card (chip do celular), e senhas salvas em aplicativos.

- Não forneça dados pessoais para confirmação em chamadas telefônicas de números desconhecidos

É comum receber chamadas telefônicas e o operador solicitar alguns dados para confirmação. Não forneça informações pessoais! Quem possui o acesso ao sistema é quem deve se encarregar de verificar a veracidade das informações contidas no cadastro. É muito difícil identificar a origem das ligações telefônicas recebidas espontaneamente. Mas, vale salientar que quando o leitor entrar em contato com serviços de atendimento oficial de empresas de telefonia, internet, ou outros serviços, é necessário respeitar as regras de atendimento. Porém, certifique-se que o número de telefone está correto.

- Desconfie dos pedidos de ajuda por meio de apps ou redes sociais

Os apps para troca de mensagens e redes sociais estão entre os meios mais fáceis de comunicação. Mas, se as redes sociais forem acessadas por um computador público e a senha for salva acidentalmente, outras pessoas terão acesso ao perfil. O mesmo pode acontecer se o smartphone estiver desprotegido e com as senhas salvas nos aplicativos. E para evitar ser enganado por golpistas quando receber um pedido de ajuda, é recomendável retornar a mensagem através de uma ligação telefônica e se certificar que o autor da mensagem é realmente a pessoa que está pedindo ajuda.