|

| Imagem: Shutterstock |

Já parou para pensar que são os seus próprios comportamentos que podem colocá-lo na mira de um cibercriminoso? Para ter mais segurança no mundo virtual, a empresa de segurança digital russa Kaspersky indica sete comportamentos perigosos que devem ser evitados.

1. Confiar em redes abertas

Pense uma, duas, três e até quatro vezes antes de se conectar a uma rede sem fio aberta. É muito comum que criminosos criem pontos de acesso com nomes que transmitam certa confiança tais como "Wi-Fi aberto McDonalds" ou "Hotel Guest 3". E ainda que você possa garantir que o Wi-Fi não seja uma armadilha, não há como garantir que alguém mal-intencionado não esteja espionando a rede.

A recomendação, portanto, é utilizar essas redes suspeitas da maneira mais segura, evitando acessar sites que exijam a identificação de login, bem como realizar qualquer transação financeira. Ou seja, nada de banco ou compras. Se possível, use VPN --uma rede privada construída sobre a infraestrutura de uma rede pública.

2. Escolher senhas simples

Números sequenciais ou repetidos, nomes de animais de estimação, aniversários ou coisas do gênero. Essas, segundo a Kaspersky, são as piores senhas possíveis. Não quer dizer, no entanto, que você terá que optar por códigos ilegíveis como "ML)k[V/u,p%mA+5m". O ideal é buscar mesclar números, letras e símbolos. Uma solução é recorrer a aplicativos que possam auxiliá-lo na criação de senhas boas e fáceis de memorizar.

3. Reutilizar as senhas

Você finalmente achou uma senha incrível: forte, fácil de lembrar e difícil de descobrir. Mas adivinhe? Não para por aí! Você precisará de mais senhas com a mesma segurança. Isso porque ainda que seja difícil de um hacker adivinhar o seu segredo, essa possibilidade não pode ser descartada. E usar uma única senha para todos os seus cadastros pode alastrar os prejuízos que a descoberta possa vir a causar em sua vida.

4. Clicar em links recebidos por e-mail ou apps

Cuidado com os links recebidos por e-mails ou aplicativos de mensagens --um dos principais meios de atuação dos cibercriminosos. Duvide até mesmo dos conteúdos recebidos por amigos, que também podem ser vítimas de um golpe. O link de um spam ou phishing pode levá-lo automaticamente para um site que instalará automaticamente um vírus em seu computador ou para um site que --mesmo parecendo familiar-- irá roubar suas senhas.

É recomendado ainda não clicar em links que servem apenas para atrair "likes", como os posts com mensagens como "curta e compartilhe para ganhar um smartphone!". Além de você não ganhar nada, é possível que esteja ajudando criminosos a validarem suas práticas.

5. Fornecer informações de login a qualquer um

A única forma de ter certeza de que ninguém mal-intencionado tenha suas informações é mantê-las para si. Evite compartilhá-la com amigos, parentes ou namorado(a)/marido (mulher).

6. Avisar a internet inteira que você estará viajando

Seja discreto, controle a euforia e evite compartilhar pela internet frases do tipo: "Na praia por duas semanas – inveja?"; "Indo para o México"; "Alguém pode cuidar do Rex enquanto fico fora por duas semanas?". Também é recomendável não compartilhar fotos com geolocalização. Mantenha essas informações apenas entre os amigos confiáveis --especialmente, em redes sociais como o Facebook que exibem sua cidade de residência.

7. Aceitar as configurações de privacidade padrão de redes sociais

As redes sociais fornecem grande controle sobre o volume de informações que você quer ou não compartilhar. Portanto, tire cinco minutos para dar uma boa olhada nas suas configurações de privacidade e certifique-se de que seus dados estejam seguros, visíveis apenas por quem você quer e confia.

Então, antes de postar algo para seus amigos no Facebook, seus seguidores no Twitter, suas conexões no LinkedIn, ou seja lá para quem mais você queira transmitir, pense um pouco só para ter certeza de que você não está enviando a estranhos informações que possam ajudá-los a se passar por você ou prejudicá-lo de alguma forma.

Fonte: tecnologia.uol.com.br

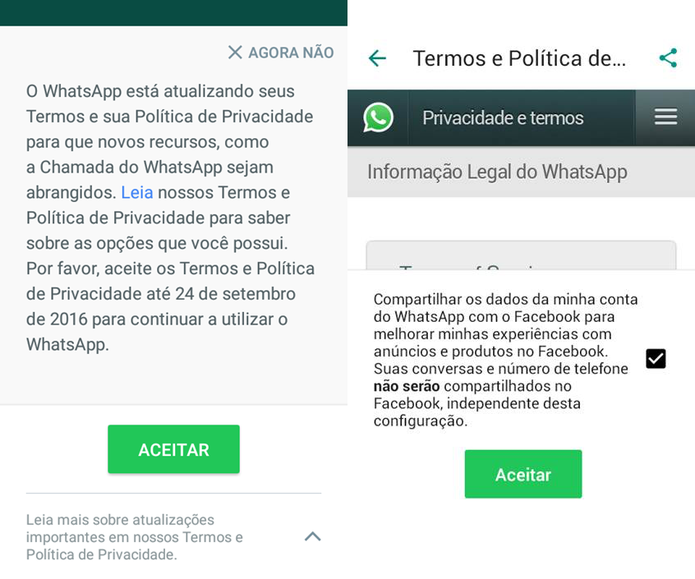

Mensagem de compartilhamento de dados entre WhatsApp e Facebook (Foto: Divulgação/Facebook)

Mensagem de compartilhamento de dados entre WhatsApp e Facebook (Foto: Divulgação/Facebook) Tela de confirmação de código de segurança no WhatsApp (Foto: Luciana Maline/TechTudo)

Tela de confirmação de código de segurança no WhatsApp (Foto: Luciana Maline/TechTudo)

Veja como proteger aparelhos eletrônicos contra quedas de energia (Foto: Reprodução/Good Wallpapers)

Veja como proteger aparelhos eletrônicos contra quedas de energia (Foto: Reprodução/Good Wallpapers) Filtro de linha, estabilizador e nobreak (Foto: Divulgação)

Filtro de linha, estabilizador e nobreak (Foto: Divulgação) Filtros de linha permitem a conexão segura de diversos aparelhos eletrônicos (Foto: Reprodução)

Filtros de linha permitem a conexão segura de diversos aparelhos eletrônicos (Foto: Reprodução) Nobreaks evitam o desligamento dos equipamentos na falta de energia elétrica (Foto: Divulgação)

Nobreaks evitam o desligamento dos equipamentos na falta de energia elétrica (Foto: Divulgação) Uma boa fonte de alimentação é essencial para a proteção do PC (Foto: Divulgação/Corsair)

Uma boa fonte de alimentação é essencial para a proteção do PC (Foto: Divulgação/Corsair)

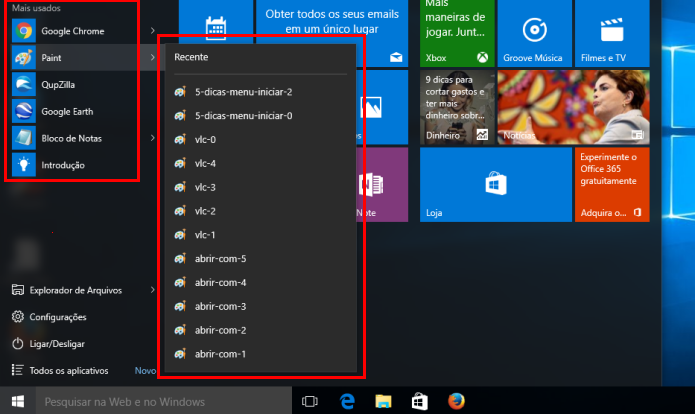

Veja se alguém está acessando seu PC com Windows (Foto: Melissa Cruz/TechTudo)

Veja se alguém está acessando seu PC com Windows (Foto: Melissa Cruz/TechTudo)  Verificando as atividades recentes pelo menu Iniciar do Windows 10 (Foto: Reprodução/Edivaldo Brito)

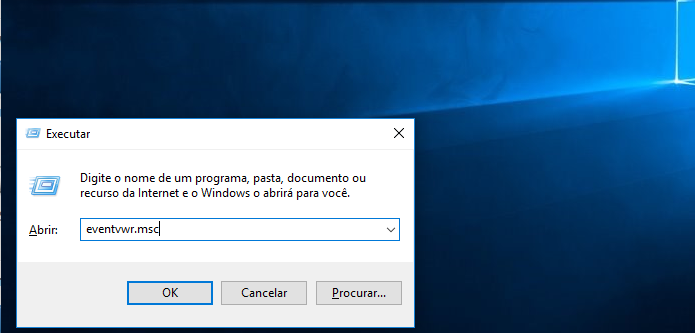

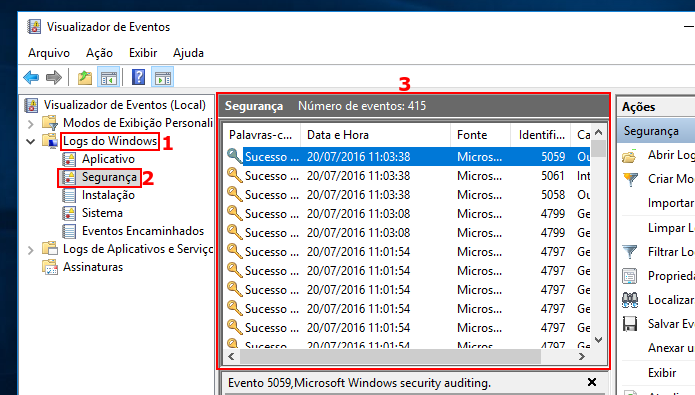

Verificando as atividades recentes pelo menu Iniciar do Windows 10 (Foto: Reprodução/Edivaldo Brito) Executando o Visualizador de eventos do Windows (Foto: Reprodução/Edivaldo Brito)

Executando o Visualizador de eventos do Windows (Foto: Reprodução/Edivaldo Brito) Acessando os registros de segurança no Visualizador de eventos (Foto: Reprodução/Edivaldo Brito)

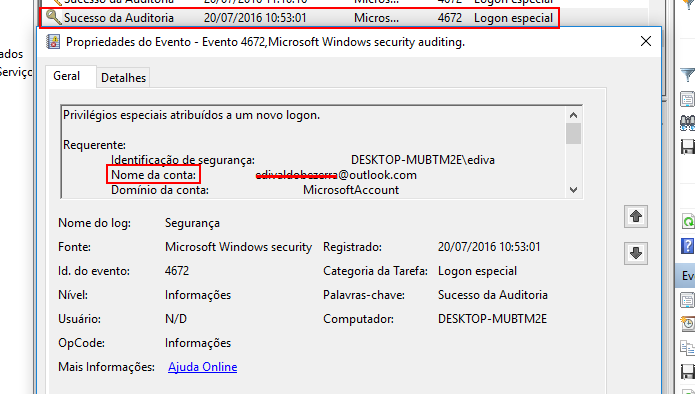

Acessando os registros de segurança no Visualizador de eventos (Foto: Reprodução/Edivaldo Brito) Visualizando um registro de login no Visualizador de eventos (Foto: Reprodução/Edivaldo Brito)

Visualizando um registro de login no Visualizador de eventos (Foto: Reprodução/Edivaldo Brito)